Група хакерів атакувала європейські оборонні компанії через соцмережу для ділових контактів LinkedIn. Хакери представлялися HR-фахівцями і відправляли працівникам компаній листи зі шкідливими кодами, які дозволяли завантажити дані з компʼютерів.

Про це йдеться у звіті словацького розробника антивірусних програм ESET, який брав участь у розслідуванні.

Атаки проводилися з вересня по грудень 2019 року. Хакери представлялися спеціалістами з підбору персоналу від великих оборонних компаній Collins Aerospace і General Dynamics. Поки невідомо, працівники яких європейських компаній отримали документи з «вакансіями». Відомо, що постраждали щонайменше дві компанії, але яку саме інформацію хакери вкрали, також не ясно.

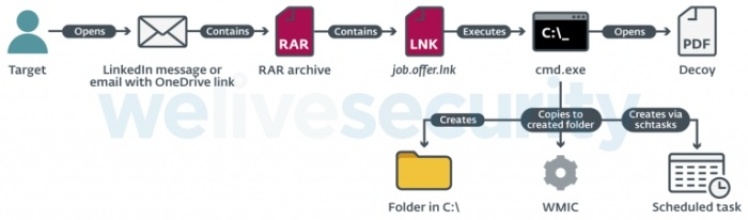

Хакери відправляли в листі документ із файлом, який мав розширення LNK. При його відкритті у фоновому режимі запускався командний рядок — він відкривав PDF-файл у браузері і в тому ж фоновому режимі створював папку з програмою, яка давала доступ до компʼютера.

ESET

Фахівці вважають, що за атакою може стояти Lazarus, яку повʼязують з урядом Північної Кореї. Lazarus відповідальна за десятки великих кібератак. У 2014 році група атакувала Sony Pictures Entertainment, а в 2017 році вона використовувала KillDisk (інструмент для очищення диску) для атаки на онлайн-казино в США.

- У компанії Google повідомили про спроби хакерів втрутитися у роботу компʼютерних систем передвиборних штабів президента США Дональда Трампа та ймовірного кандидата у президенти — ексвіцепрезидента США Джо Байдена. За атаками можуть стояти хакери з Ірану і Китаю.

- СБУ затримала хакера під ніком Sanix, який заволодів найбільшою базою даних за всю історію. Він продавав 773 млн електронних адрес і 21 млн паролів.

- В Японії через хакерські атаки на найбільшого телекомунікаційного оператора країни — NTT Communications — стався витік оборонних даних.