Группа хакеров атаковала европейские оборонные компании через соцсеть для деловых контактов LinkedIn. Хакеры представлялись HR-специалистами и отправляли сотрудникам компаний письма с вредоносными кодами, которые позволяли скачать данные с компьютеров.

Об этом говорится в отчете словацкого разработчика антивирусных программ ESET, который участвовал в расследовании.

Атаки проводились с сентября по декабрь 2019 года. Хакеры представлялись специалистами по набору персонала от крупных оборонных компаний Collins Aerospace и General Dynamics. Пока неизвестно, сотрудники каких европейских компаний получили документы с «вакансиями». Известно, что пострадали минимум две компании, но какую именно информацию хакеры украли, также не ясно.

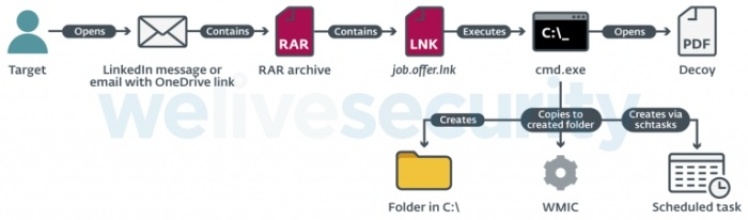

Хакеры отправляли в письме документ с файлом, который имел расширение LNK. При его открытии в фоновом режиме запускалась командная строка — она открывала PDF-файл в браузере в том же фоновом режиме, создавала папку с программой, которая давала доступ к компьютеру.

ESET

Специалисты считают, что за атакой может стоять Lazarus, которую связывают с правительством Северной Кореи. Lazarus ответственна за десятки крупных кибератак. В 2014 году группа атаковала Sony Pictures Entertainment, а в 2017 году она использовала KillDisk (инструмент для очистки диска) для атаки на онлайн-казино в США.

- В компании Google сообщили о попытках хакеров вмешаться в работу компьютерных систем предвыборных штабов президента США Дональда Трампа и вероятного кандидата в президенты — экс-вице-президента США Джо Байдена. За атаками могут стоять хакеры из Ирана и Китая.

- СБУ задержала хакера под ником Sanix, который завладел крупнейшей базой данных за всю историю. Он продавал 773 млн электронных адресов и 21 млн паролей.

- В Японии из-за хакерской атаки на крупнейшего телекоммуникационного оператора страны — NTT Communications — произошла утечка оборонных данных.